Uvnitř světa simulace automobilového hackování: Jak virtuální útoky odhalují skrytá nebezpečí, která se skrývají v moderních automobilech. Objevte znepokojivé pravdy o kybernetické bezpečnosti automobilů.

- Úvod: Vzestup automobilového hackování

- Co je simulace automobilového hackování?

- Klíčové technologie a nástroje používané v simulacích

- Běžné zranitelnosti odhalené v moderních vozidlech

- Případové studie z reálného světa: Simulované útoky a jejich dopad

- Dopady na výrobce automobilů a spotřebitele

- Nejlepší praktiky pro zajištění připojených vozidel

- Budoucnost testování kybernetické bezpečnosti automobilů

- Závěr: Jak zůstat o krok napřed před hackery

- Zdroje a reference

Úvod: Vzestup automobilového hackování

Rychlá integrace digitálních technologií a konektivity v moderních vozidlech výrazně rozšířila útočnou plochu pro kybernetické hrozby, což vedlo k vzniku oboru automobilového hackování. Jak se vozidla vyvíjejí do složitých kyberneticko-fyzikálních systémů, vybavených pokročilými systémy podpory řidiče (ADAS), jednotkami infotainmentu a komunikací vozidlo-všechno (V2X), potenciál pro zlý úmysl se odpovídajícím způsobem zvětšuje. Vysokoprofilové demonstrace, jako je vzdálené kompromitace Jeepu Cherokee bezpečnostními výzkumníky, zdůraznily reálná rizika spojená s kybernetickými zranitelnostmi vozidel, což vedlo ke zvýšené pozornosti ze strany průmyslu i regulačních orgánů (Národní úřad pro bezpečnost silničního provozu).

Simulace automobilového hackování se ukázaly jako kritická disciplína v oblasti kybernetické bezpečnosti automobilů, která umožňuje výzkumníkům, výrobcům a tvůrcům politik proaktivně identifikovat a zmírnit zranitelnosti, než budou moci být zneužity v reálném světě. Prostřednictvím kontrolovaných, realistických testovacích prostředí simulace replikují potenciální útoky zaměřené na sítě vozidel, elektronické řídicí jednotky (ECU) a bezdrátová rozhraní. Tento přístup nejenže pomáhá porozumět technickým mechanismům útoků, ale také podporuje vývoj robustních obranných strategií a dodržování vyvíjejících se bezpečnostních standardů (Mezinárodní organizace pro standardizaci).

Jak automobilový průmysl urychluje postup k větší autonomii a konektivitě, důležitost simulace automobilového hackování bude nadále růst. Slouží jako základní nástroj pro ochranu veřejné bezpečnosti, ochranu důvěry spotřebitelů a zajištění odolnosti systémů dopravy nové generace.

Co je simulace automobilového hackování?

Simulace automobilového hackování se vztahuje na praxi emulace kybernetických útoků na automobilové systémy v kontrolovaném prostředí za účelem hodnocení zranitelností, testování obran a zlepšení celkového kybernetického bezpečnostního postavení vozidel. Moderní vozidla se stále více spoléhají na složité elektronické řídicí jednotky (ECU), palubní sítě, jako je CAN (Controller Area Network), a bezdrátová rozhraní jako Bluetooth, Wi-Fi a mobilní připojení. Tato konektivita vystavuje vozidla řadě kybernetických hrozeb, od vzdáleného vykonávání kódu po neoprávněný přístup a manipulaci s kritickými funkcemi, jako je brzdění, řízení nebo infotainmentové systémy.

Simulace se obvykle provádějí pomocí specializovaných hardwarových a softwarových platforem, které replikují skutečné architektury vozidel. Tyto platformy umožňují bezpečnostním výzkumníkům a automobilovým inženýrům modelovat scénáře útoků, jako je injektování škodlivých zpráv CAN, využívání zranitelností v telematických jednotkách nebo odposlouchávání bezdrátových komunikací. Simulací jak externích, tak interních vektorů útoků mohou organizace identifikovat slabiny, než budou zneužity v reálném světě, což zajišťuje dodržování průmyslových standardů a předpisů, jako jsou ty, které byly stanoveny Hospodářskou komisí OSN pro Evropu (UNECE) a Národním úřadem pro bezpečnost silničního provozu (NHTSA).

Simulace automobilového hackování je kritickou součástí životního cyklu kybernetické bezpečnosti automobilů. Podporuje vývoj robustních systémů detekce narušení, informuje o návrhu bezpečných komunikačních protokolů a pomáhá výrobcům splnit požadavky vznikajících rámců kybernetické bezpečnosti. Jak se vozidla stávají autonomnějšími a propojenějšími, důležitost komplexního testování založeného na simulaci nadále roste a chrání jak bezpečnost řidiče, tak soukromí dat.

Klíčové technologie a nástroje používané v simulacích

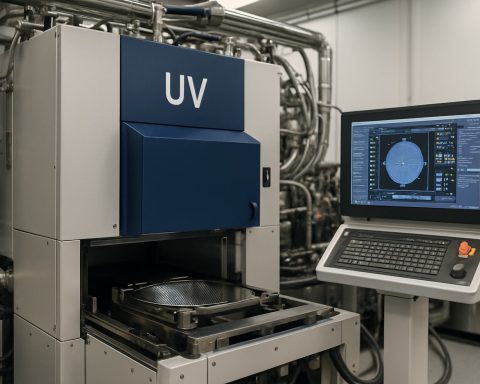

Simulace automobilového hackování se spoléhají na sadu specializovaných technologií a nástrojů navržených tak, aby emulovaly skutečné kybernetické útoky na automobilové systémy. Klíčovými prvky těchto simulací jsou platformy hardware-in-the-loop (HIL) a software-in-the-loop (SIL), které umožňují výzkumníkům testovat zranitelnosti v elektronických řídicích jednotkách (ECU) a vnitřních sítích vozidel bez rizika skutečných vozidel. Systémy HIL, jako jsou ty, které poskytuje dSPACE, umožňují integraci fyzických automobilových komponentů s virtuálními prostředími, což nabízí realistickou testovací plochu pro scénáře útoků.

Na straně softwaru jsou široce používány open-source nástroje jako CANape a ICS-Sim k simulaci provozu Controller Area Network (CAN) a injektování škodlivých zpráv. Tyto nástroje usnadňují analýzu toho, jak ECU reagují na neoprávněné příkazy, což pomáhá identifikovat potenciální bezpečnostní mezery. Dále jsou používány rámce jako can-utils a Scapy pro sestavování paketů, odposlouchávání a manipulaci s automobilovými síťovými protokoly.

Pro pokročilejší simulace digitální dvojčata a virtuální testovací platformy, jako jsou ty vyvinuté společností Vector Informatik, replikují celé architektury vozidel, což umožňuje velkoplošné simulace útoků a hodnocení strategií zmírnění. Tyto prostředí často integrují s penetračními testovacími sadami, jako je Kali Linux, který poskytuje komplexní sadu kybernetických bezpečnostních nástrojů přizpůsobených pro automobilový výzkum. Společně tyto technologie a nástroje tvoří páteř simulace automobilového hackování, podporující jak útočný, tak obranný výzkum v oblasti kybernetické bezpečnosti automobilů.

Běžné zranitelnosti odhalené v moderních vozidlech

Simulace automobilového hackování odhalily řadu běžných zranitelností v moderních vozidlech, což poukazuje na rostoucí rizika spojená se zvýšenou konektivitou a integrací softwaru. Jedním z nejrozšířenějších problémů je nebezpečná implementace protokolů Controller Area Network (CAN), které často postrádají šifrování a autentifikační mechanismy. To umožňuje útočníkům injektovat škodlivé zprávy, což může manipulovat s kritickými funkcemi vozidla, jako je brzdění nebo řízení. Simulace ukázaly, že neoprávněný přístup na sběrnici CAN lze dosáhnout prostřednictvím odhalených diagnostických portů nebo dokonce na dálku prostřednictvím telematických jednotek a infotainmentových systémů.

Další významnou zranitelností je nedostatečná izolace mezi infotainmentovými systémy a komponenty kritickými pro bezpečnost. Mnoho vozidel umožňuje externím zařízením, jako jsou chytré telefony nebo USB disky, aby se připojily k infotainmentovému systému, který, pokud je compromitován, může sloužit jako brána k citlivějším ovládáním vozidla. Kromě toho byly slabé nebo výchozí přístupové údaje v bezdrátových rozhraních jako Bluetooth a Wi-Fi zneužity v simulovaných útocích, což umožnilo dálkový přístup k sítím vozidel.

Mechanismy aktualizace over-the-air (OTA), které byly navrženy ke zvýšení funkčnosti a bezpečnosti vozidla, se mohou samy stát vektorovými útoky, pokud nejsou řádně zabezpečeny. Simulace ukázaly, že nedostatečné ověřování balíků aktualizací nebo nebezpečné komunikační kanály mohou útočníkům umožnit nasadit škodlivý firmware. Navíc nedostatek včasných bezpečnostních patchů a aktualizací ponechává vozidla vystavena známým zranitelnostem po delší dobu.

Tato zjištění zdůrazňují naléhavou potřebu robustních opatření kybernetické bezpečnosti při návrhu a údržbě automobilů, jak je zdůrazněno organizacemi, jako je Národní úřad pro bezpečnost silničního provozu a Agentura Evropské unie pro kybernetickou bezpečnost. Řešení těchto zranitelností je zásadní pro zajištění bezpečnosti a spolehlivosti stále více propojených vozidel.

Případové studie z reálného světa: Simulované útoky a jejich dopad

Případové studie z reálného světa simulací automobilového hackování poskytují kritické poznatky o zranitelnostech moderních automobilových systémů a potenciálních důsledcích kybernetických útoků. Jedním z nejvíce citovaných příkladů je vzdálený hack Jeepu Cherokee z roku 2015, kde bezpečnostní výzkumníci Charlie Miller a Chris Valasek využili zranitelnosti v infotainmentovém systému Uconnect vozidla. Prostřednictvím simulace vzdáleného útoku byli schopni manipulovat se řízením, brzdami a převodovkou vozidla, což nakonec přinutilo auto vyjet ze silnice. Tato demonstrace vedla Národní úřad pro bezpečnost silničního provozu (NHTSA) a Fiat Chrysler Automobiles k odvolání 1,4 milionu vozidel, což zdůraznilo reálný dopad simulovaných útoků na průmyslové praktiky a regulační reakce.

Další významný případ zahrnoval výzkumníky ze společnosti Tesla a Keen Security Lab, kteří provedli sérii kontrolovaných hackerských simulací na vozidlech Tesla Model S. Jejich práce prokázala schopnost vzdáleně ovládat brzdění, zámky dveří a displeje přístrojové desky, což vedlo k tomu, že Tesla vydala aktualizace zabezpečení over-the-air. Tyto simulace nejen odhalily kritické zranitelnosti, ale také ukázaly důležitost rychlého nasazení patchů v připojených vozidlech.

Takové případové studie zdůrazňují nutnost proaktivního testování bezpečnosti a simulace v automobilovém průmyslu. Vedly k zvýšené spolupráci mezi výrobci automobilů, kybernetickými výzkumníky a regulačními orgány, což podpořilo vývoj robustnějších bezpečnostních rámců a protokolů reakce na incidenty. Nakonec simulované útoky slouží jako katalyzátor pro zlepšení kybernetické bezpečnosti vozidel a ochranu veřejné bezpečnosti.

Dopady na výrobce automobilů a spotřebitele

Simulace automobilového hackování má významné důsledky jak pro výrobce automobilů, tak pro spotřebitele, formující budoucnost bezpečnosti vozidel a důvěry v připojenou mobilitu. Pro výrobce slouží tyto simulace jako proaktivní nástroj pro identifikaci zranitelností v elektronických řídicích jednotkách (ECU) vozidla, infotainmentových systémech a komunikačních protokolech dříve, než budou moci být zneužity v reálných útocích. Integrací simulací hackování do životního cyklu vývoje mohou výrobci splnit vyvíjející se regulační standardy, jako jsou požadavky na kybernetickou bezpečnost UNECE WP.29, které vyžadují robustní strategie hodnocení a zmírnění rizik pro připojená vozidla (Hospodářská komise OSN pro Evropu). To nejen snižuje riziko nákladných odvolání a poškození reputace, ale také podporuje kulturu bezpečnosti jako návrhu v automobilovém průmyslu.

Pro spotřebitele transformuje přijetí simulace automobilového hackování do zvýšené bezpečnosti a soukromí. Jak se vozidla stávají stále více propojenými a autonomními, rozšiřuje se potenciální útočná plocha, což vzbuzuje obavy o neoprávněný přístup, úniky dat a dokonce i vzdálené ovládání kritických funkcí. Simulace pomáhají výrobcům předvídat a řešit tyto hrozby, čímž spotřebitelům poskytují větší jistotu v odolnosti jejich vozidel vůči kybernetickým útokům. Navíc transparentní komunikace o testování a aktualizacích zabezpečení může hodně ovlivnit rozhodování o nákupu a loajalitu k značce (Národní úřad pro bezpečnost silničního provozu).

Nakonec široké využití simulace automobilového hackování je zásadní pro překlenutí mezery mezi technologickou inovací a kybernetickou bezpečností, což zajišťuje, že jak výrobci, tak spotřebitelé mohou s větší jistotou procházet vyvíjejícím se prostředím automobilových hrozeb.

Nejlepší praktiky pro zajištění připojených vozidel

Zabezpečení připojených vozidel proti kybernetickým hrozbám vyžaduje proaktivní přístup, a simulace automobilového hackování hraje klíčovou roli při identifikaci zranitelností dříve, než je zlozvyk využije. Nejlepší praktiky pro zajištění připojených vozidel prostřednictvím simulace začínají vytvořením komplexního modelu hrozeb, který zohledňuje všechny možné útočné vektory, včetně bezdrátových rozhraní (Bluetooth, Wi-Fi, mobilní), portů palubní diagnostiky a komunikací vozidlo-všechno (V2X). Pravidelné penetrační testování, používané jak metodami černé skříňky, tak bílé skříňky, pomáhá odhalit slabiny v proprietárních i třetích softwarových komponentách.

Vícevrstvý bezpečnostní strategický přístup je nezbytný. To zahrnuje implementaci robustních autentizačních a šifrovacích protokolů pro všechny komunikace, segmentaci kritických vozidlových sítí (například oddělením infotainmentového systému od systémů kritických pro bezpečnost) a zajištění mechanismů zabezpečeného bootování a aktualizací firmwaru. Simulace by měly napodobovat scénáře útoků ze skutečného světa, jako jsou útoky na bezklíčové vstupy nebo injektování do sběrnice CAN, aby se hodnocovala účinnost těchto kontrol. Spolupráce s externími bezpečnostními výzkumníky prostřednictvím koordinovaných programů zveřejnění zranitelností může dále posílit bezpečnostní postavení.

Nepřetržité monitorování a logování aktivity sítě vozidel, a to jak během, tak po cvičeních se simulacemi, umožňuje rychlou detekci a reakci na anomální chování. Integrace poznatků získaných ze simulací do životního cyklu vývoje vozidel zajišťuje, že bezpečnost není až dodatečná, ale je základním návrhovým principem. Dodržování průmyslových standardů a pokynů, jako jsou ty proporcionované Mezinárodní organizací pro standardizaci (ISO/SAE 21434) a Národním úřadem pro bezpečnost silničního provozu (NHTSA), dále posiluje obranu proti vyvíjejícím se hrozbám.

Budoucnost testování kybernetické bezpečnosti automobilů

Budoucnost testování kybernetické bezpečnosti automobilů je stále více provázaná s pokročilými platformami simulace automobilového hackování. Jak se vozidla stávají více propojenými a autonomními, rozšiřuje se útočná plocha, což vyžaduje robustní, proaktivní bezpečnostní opatření. Simulační prostředí umožňují výzkumníkům a výrobcům replikovat skutečné kybernetické útoky na automobilové systémy, aniž by ohrozili fyzické majetky nebo veřejnou bezpečnost. Tyto platformy mohou modelovat složité vnitřní sítě vozidel, jako jsou CAN, LIN a Ethernet, a simulovat útoky sahající od útoků na bezklíčový vstup až po manipulaci s funkcemi autonomního řízení.

Nově se objevující trendy směřují k integraci umělé inteligence a strojového učení do simulačních nástrojů, což umožňuje automatizované objevování zranitelností a adaptivní strategie útoků. Tato evoluce je klíčová, protože i útočníci využívají AI k vývoji složitějších exploitů. Navíc adopce technologie digitálních dvojčat – virtuálních replik fyzických vozidel – umožňuje kontinuální, v reálném čase prováděné testování bezpečnosti po celou dobu životního cyklu vozidla, od návrhu po aktualizace po nasazení. Regulační orgány a průmyslové aliance, jako je Národní úřad pro bezpečnost silničního provozu a Hospodářská komise OSN pro Evropu, stále více zdůrazňují potřebu standardizovaných rámců testování kybernetické bezpečnosti, což pravděpodobně podpoří další inovace a přijetí přístupů založených na simulaci.

Nakonec se simulace automobilového hackování stane základem kybernetické bezpečnosti automobilů a podpoří vývoj odolných vozidel schopných odolávat vyvíjejícím se kybernetickým hrozbám. Jak průmysl směřuje k větší konektivitě a autonomii, kontinuální investice do technologií simulace budou zásadní pro ochranu integrity vozidla a bezpečnosti pasažérů.

Závěr: Jak zůstat o krok napřed před hackery

Simulace automobilového hackování je nezbytným nástrojem v neustálém boji za zabezpečení moderních vozidel proti kybernetickým hrozbám. Jak se vozidla stávají stále více propojenými a spoléhají na složité elektronické řídicí jednotky (ECU), rozšiřuje se útočná plocha pro zlořády, což činí proaktivní bezpečnostní opatření nezbytná. Simulace umožňují výzkumníkům, výrobcům a odborníkům na kybernetickou bezpečnost předvídat a reagovat na potenciální zranitelnosti, než mohou být zneužity v reálných scénářích. Opakováním sofistikovaných vektorů útoků v kontrolovaných prostředích tyto cvičení nejen odhalují technické slabiny, ale také pomáhají vylepšovat protokoly reakce na incidenty a podporovat kulturu neustálého zlepšování.

Zůstat o krok napřed před hackery vyžaduje mnohostranný přístup. Pravidelně aktualizované simulační platformy, informované o nejnovějších zpravodajských hrozbách, zajišťují, že obranné strategie se vyvíjejí souběžně s nově vznikajícími technikami útoků. Spolupráce mezi výrobci automobilů, firmami zabývajícími se kybernetickou bezpečností a regulačními orgány je klíčová pro sdílení znalostí a stanovení nejlepších praktik v celém odvětví. Iniciativy jako pokyny kybernetické bezpečnosti Národního úřadu pro bezpečnost silničního provozu a předpisy WP.29 Hospodářské komise OSN pro Evropu představují globální úsilí o standardizaci kybernetické bezpečnosti automobilů.

Nakonec simulace automobilového hackování není jednorázové cvičení, ale kontinuální proces. Jak se vozidla stále více integrují s pokročilými funkcemi konektivity, důležitost robustních, adaptivních simulačních rámců bude stále více růst. Investováním do těchto proaktivních opatření může automobilový průmysl lépe chránit veřejnou bezpečnost, chránit důvěru spotřebitelů a udržovat náskok před stále sofistikovanějšími kybernetickými protivníky.

Zdroje a reference

- Mezinárodní organizace pro standardizaci

- dSPACE

- CANape

- can-utils

- Scapy

- Agentura Evropské unie pro kybernetickou bezpečnost

- Keen Security Lab